Какво е Криптографски Алгоритъм?

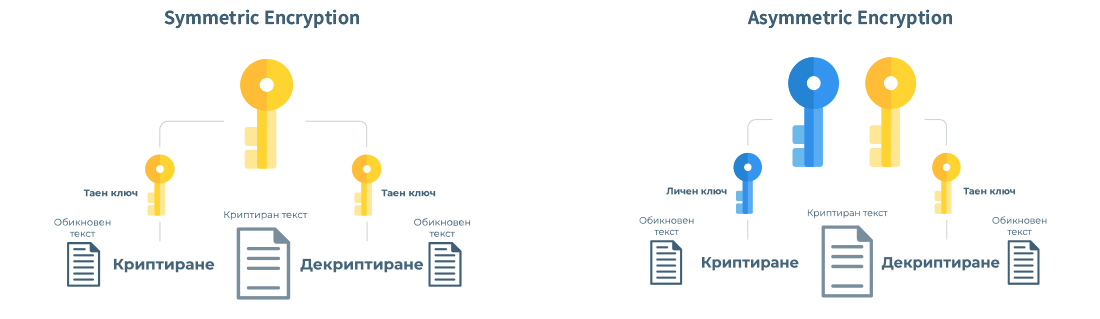

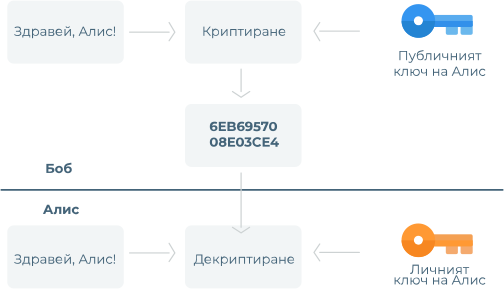

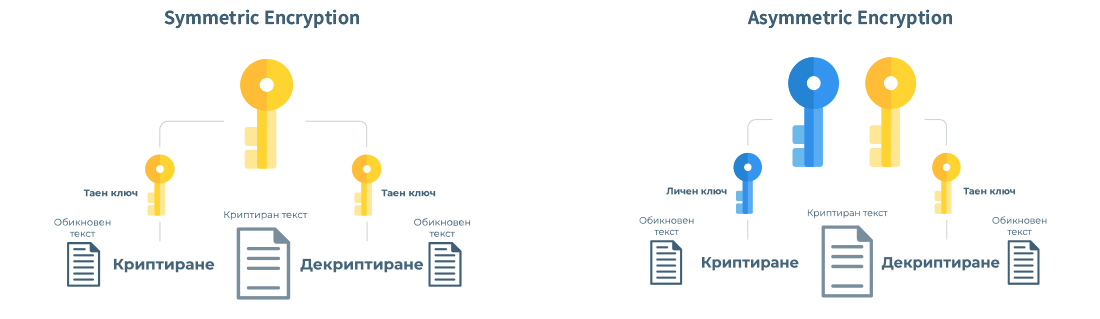

Криптографските алгоритми са това, което носи криптото в криптовалутите. Тези алгоритми се използват при криптиране и декриптиране на вашия личен адрес към публичен адрес. Важният аспект на тези алгоритми се състои в липсата на обратимост. Разполагайки с вашия частен адрес като вход, чрез прилагане на криптографски алгоритъм, можете много лесно да се сдобиете с вашия публичен такъв като изход, но изчисляването в обратен ред, разполагайки с публичния адрес да се сдобиете с частния такъв, прилагайки алгоритъма, е една невъзможна задача, която ще ви отнеме много години, за да бъде изчислена. Освен това, криптографските алгоритми контролират трудността на блок веригата, правейки постигането на консенсус в мрежата, по-трудно или по-лесно. Криптографските алгоритми са съставени от една, две или повече функции за хеширане. Нека да разгледаме какво е функция за хеширане.

Криптографски Алгоритми или Консенсусни Алгоритми?

Изложено по най-опростения начин, алгоритъмът е набор от правила или стъпки, които трябва да бъдат следвани при приближаването на задача за разрешаване на проблем. Важно е да се изясни от самото начало, че има два вида алгоритми – от където идва и объркването – криптографски алгоритми и алгоритми за консенсус. И двата вида служат като ключова функция в блок веригата, но сами по себе си са две много различни неща.

Какво Представляват Консенсусните Алгоритми?

Консенсусните алгоритми се намират в основата на криптовалутите и да позволяват на мрежата да остане децентрализирана, но в същото време да бъде справедлива. Съществуват няколко консенсусни алгоритми, всички обслужващи различни цели и най-важното, имащи различни критерии, чрез които решават как да постигнат консенсус. Двата най-често срещани и широко използвани в света на крипто са proof of work (алгоритъмът, използван в мрежата на bitcoin, от където е започнало всичко), който постига споразумение, основано на това, кой е извършил най-много „работа” – означаващо кой е разрешил математическия проблем най-бързо; и proof of stake, който постига споразумение, основано на това, кой има най-много залози в блок веригата. Към момента, може би се питате, за какво са ни изобщо алгоритми. Следващите два параграфа ще ви дадат отговора на този въпрос.